|

Системные блоки, сервер или рабочее место официанта/бармена,

с уже установленной и настроенной под ваши задачи программой учета в ресторане It-Cafe

Убираем скрытые и зашифрованные внешние ссылки с сайта!

Просматривая сайт с помощью плагина RDS , я обнаружил, на сайте скрытые внешние ссылки.

Скорее всего эти ссылки паразиты прописались при установке каких то дополнительных плагинов Джумлы.

Надо срочно исправлять ситуацию, эти внешние и скрытые ссылки настоящие вампиры и высасывают энергию с нашего сайта!

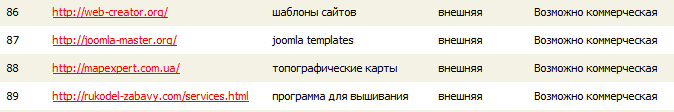

Смотрим что нам выдал RDS, всего 4 паразитных внешних ссылок.

Я скопировал сайт на локальный компьютер и с помощью Total Commander поискал эти ссылки, не помогло, ссылки оказались зашифрованы.

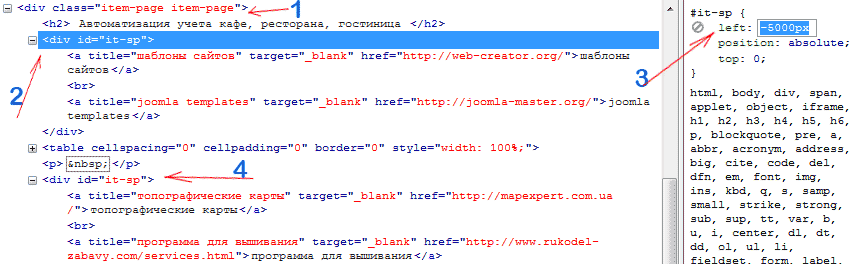

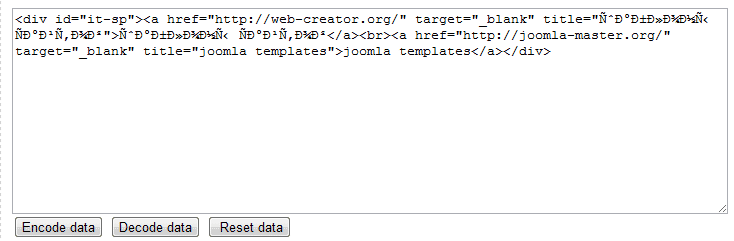

Тогда я с помощью плагина FireBug для FireFox нашел место с которого они выводятся:

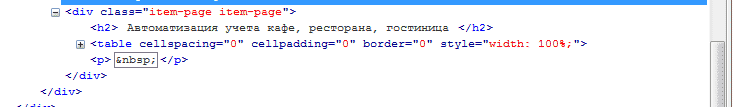

1. Выводятся они в ДИВе «item-page item-page»

2. Первый вывод скрытых паразитных ссылок

3. Стиль который прячет эти ссылки, сдвигая их на 5000 пикселей влево

4. Второй вывод скрытых ссылок

Далее вновь открываем Total Commander и теперь ему даем команду искать в файлах фразу «item-page item-page», через несколько секунд мы видим что файл:

d:\webserv\home\test1.ru\www\it-cafe.biz\html\com_content\article\default.php

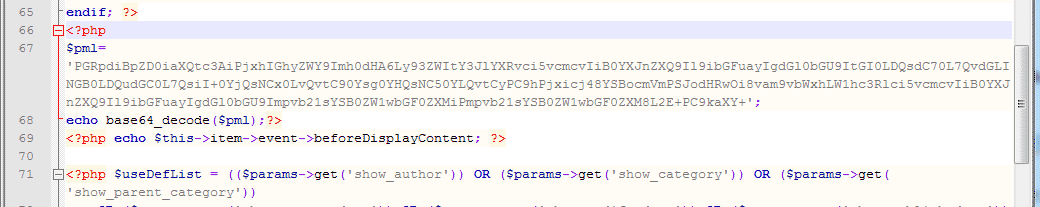

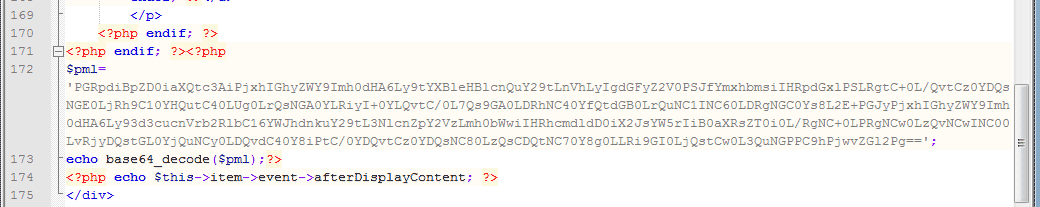

Открываем default.php и ищем левый мусор, искать долго не пришлось, вот эти 2 паразита:

1й паразит

Строка 67 загоняет в переменную $pml зашифрованный текст с помощью base 64 , строки 68 и 69 выводят паразитов перед основным текстом

2й паразит

Строка 172 загоняет в переменную $pml зашифрованный текст с помощью base 64 , строки 173 и 174 выводят паразитов перед основным текстом

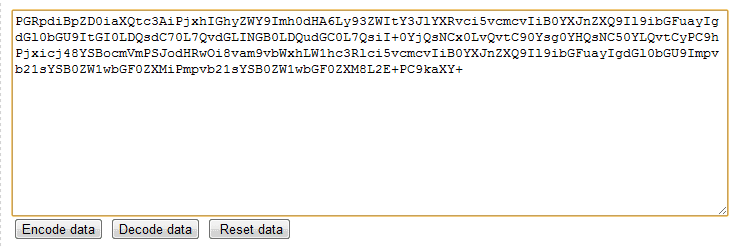

Проверим свое предположение, расшифруем строку, для чего откроем сайт:

http://base64-encoder-online.waraxe.us вставим искомую строку в поле

жмем кнопку DECODE DATA , как видим, мы вычислили паразитов точно!

Теперь удаляем из файла эти строки 67, 68, 69, 172, 173, 174 и заливаем файл обратно на хостинг.

Проверяем… паразитов нет и аккуратнее в WEBe .

It's all.

|